Dodawanie zasad bezpieczeństwa

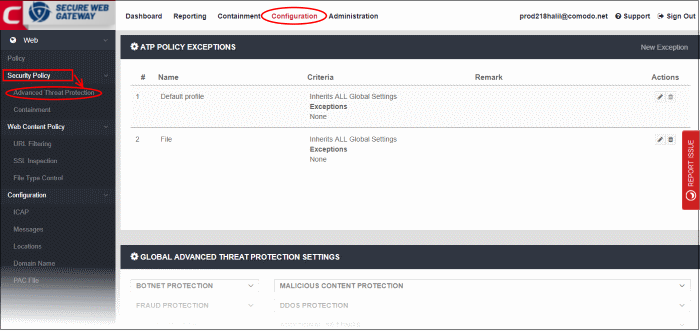

- Kliknij ‘Configuration’ w górnym menu, aby otworzyć interfejs konfiguracji polityki.

- Comodo SWG dostarcza domyślne profile dla ‘Security Policy’, ‘Web Content Policy’ oraz ‘Policy Time-Schedule’.

- Domyślnie ‘Global Policy’ jest stosowana dla użytkowników/urządzeń w sieciach zaufanych oraz dla użytkowników/urządzeń roamingowych z agentem SWG.

- Można tworzyć polityki specyficzne dla użytkowników, punktów końcowych i sieci.

Utwórz nową politykę

Aby utworzyć politykę, należy najpierw skonfigurować i zapisać trzy komponenty:

Po ich zapisaniu:

- Kliknij ‘Policy’ na górze menu po lewej stronie.

- Kliknij ‘New Policy’ po prawej stronie, aby uruchomić kreator tworzenia polityki.

Zanim to jednak nastąpi, skonfigurujmy zabezpieczenia, zasady dotyczące zawartości stron internetowych oraz harmonogramy.

Utwórz politykę bezpieczeństwa

Polityka bezpieczeństwa zawiera dwa elementy:

Ustawienia Advanced Threat Protection

Kliknij ‘Configuration’ > ‘Security Policy’ > ‘Advanced Threat Protection’ aby otworzyć ten interfejs.

- Ustawienia Global Advanced Threat Protection (panel dolny) – Skonfiguruj ogólne ustawienia ochrony, zablokowane pliki i zablokowane kraje. Ustawienia te są automatycznie stosowane do WSZYSTKICH polityk. Jeśli dokonasz zmian w tym miejscu, zostaną one automatycznie wprowadzone we wszystkich politykach.

- APT Policy Exceptions (panel górny) – Umożliwia utworzenie profilu z czarną i białą listą elementów. Będą one stanowiły wyjątki od ustawień w sekcji ‘Global Advanced…’.

-

- Następnie można dodać profil wyjątków do polityki. Ostateczna polityka wdroży ustawienia “Global Advanced Threat…” pomniejszone o elementy z profilu wyjątków.

-

- Jeśli nie chcesz określać żadnych wyjątków, po prostu użyj ‘Default Profile’ w swojej polityce.

Interfejs podzielony jest na cztery sekcje:

Umożliwia określenie domen, które powinny być ignorowane przez system Advanced Threat Prevention.

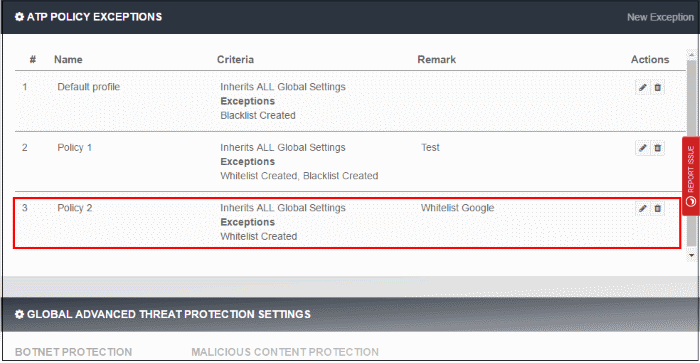

| Dodaj wyjątki od polityki – tabela z opisami kolumn | |

|---|---|

| Nagłówek kolumny | Opis |

| Name | Etykieta polityki zawierającej wyjątki. |

| Criteria | Specyfika wyjątku.

|

| Remark | Uwagi dotyczące wyjątku od polityki. |

| Actions | Możesz edytować i / lub usunąć wyjątek. Należy pamiętać, że domyślny profil nie może zostać usunięty, ale wyjątki mogą zostać dodane. |

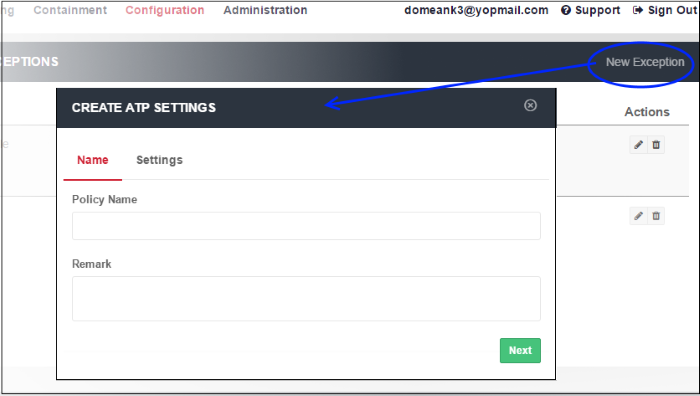

Aby dodać nowy wyjątek polityki ATP, kliknij “New Exception” w prawym górnym rogu.

- Policy Name – Wprowadź opisową etykietę dla wyjątku ATP.

- Remark – Wprowadź wszelkie komentarze, które chcesz dodać na temat wyjątku.

- Kliknij “Next”, aby kontynuować lub “Settings”, jeśli chcesz określić białą i czarną listę domen.

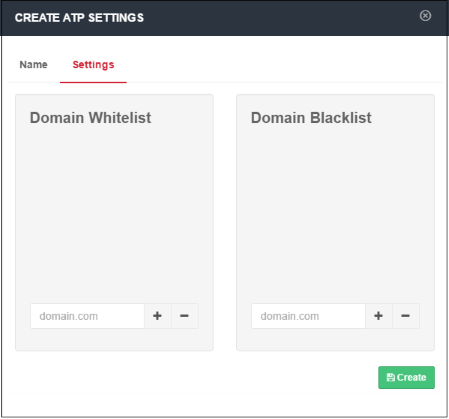

-

- Domain Whitelist – Domeny, które mają być wyłączone z reguł filtrowania SWG. Należy pamiętać, że ta lista ma pierwszeństwo przed wszystkimi innymi ustawieniami. Wszystkie pliki pobrane z witryn znajdujących się na białej liście będą dozwolone, nawet te, które są potencjalnie złośliwe. Upewnij się, że witryny znajdujące się na białej liście są bezpieczne. Kliknij przycisk “+” po wprowadzeniu nazwy domeny w polu. Aby usunąć nazwę domeny, zaznacz ją i kliknij przycisk “-“.

-

- Domain Blacklist – Domeny, z których użytkownicy mają zakaz pobierania plików. Użytkownicy nadal mogą odwiedzać strony znajdujące się na czarnej liście, ale nie mogą z nich pobierać plików. Kafelek ‘Blacklisted Domains’ na pulpicie nawigacyjnym pokazuje próby pobierania plików z witryn znajdujących się na czarnej liście.Kliknij przycisk ‘+’ po wpisaniu nazwy domeny w polu. Aby usunąć nazwę domeny, zaznacz ją i kliknij przycisk “-“.

- Kliknij ‘Create’.

Nowy wyjątek polityki ATP zostanie utworzony i wyświetlony na liście.

Ta nowa polityka ATP będzie dostępna do wyboru podczas tworzenia/edycji polityki SWG. Patrz Applying Policies.

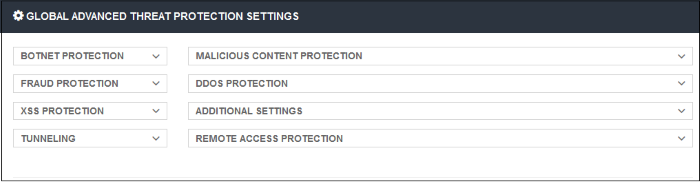

Ustawienia Global Advanced Threat Protection

Wyświetla ustawienia wbudowanej ochrony. Dostępne są następujące ustawienia:

- Botnet Protection – Serwery Command and Control (C & C Servers)

- Malicious Content Protection – Strony zawierające złośliwe treści, złośliwe adresy URL, exploity przeglądarki

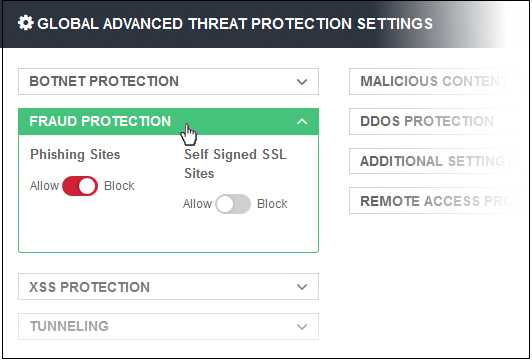

- Fraud Protection – Strony phishingowe

- DDOS Protection – Ataki typu Distributed Denial of Service

- XSS Protection – Kradzież ciasteczek

- Additional Settings – Pliki archiwalne chronione hasłem, typy plików, których nie można skanować

- Tunneling – Węzły TOR, P2P and serwery VPN

- Remote Access Protection – Usługi Remote access i brute force / skaner

-

- Kliknij na typ ochrony, aby rozwinąć pole i wyświetlić wszystkie ustawienia.

-

- Przełączniki służą do włączania lub wyłączania określonych ustawień.

- Ustawienie to zostanie zastosowane globalnie, do wszystkich chronionych domen i punktów końcowych.

- Można utworzyć zasady z wyjątkami, które można wdrożyć w określonej sieci lub punkcie końcowym. Zobacz ‘ATP Policy Exceptions‘ aby dowiedzieć się, jak dodać wyjątki do ustawień globalnych.

Globalna lista zablokowanych plików

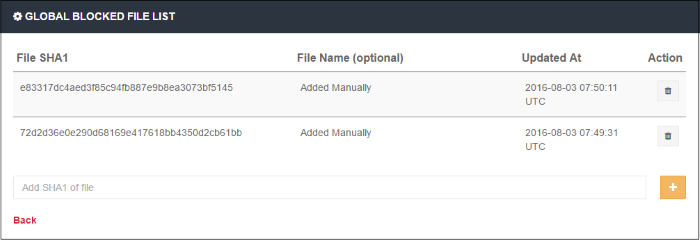

Pozwala na wgranie wartości hash SHA1 plików, które powinny być blokowane globalnie w wybranych sieciach podczas próby pobrania.

- Kliknięcie na ten link otworzy stronę “Global Blocked File List”, na której można przesłać wartości skrótu SHA1 plików, których pobieranie ma zostać zablokowane.

Zostanie wyświetlona lista już załadowanych wartości skrótu SHA1.

-

- Aby przesłać wartość hash pliku, wprowadź wartość w polu i kliknij przycisk ‘+’. Wartość zostanie dodana i wyświetlona.

-

- Aby usunąć wartość hash z listy, kliknij ikonę kosza obok niej. Kliknąć “OK” na ekranie potwierdzenia, aby usunąć wartość SHA1.

- Kliknij “Back”, aby powrócić do interfejsu ustawień ATP.

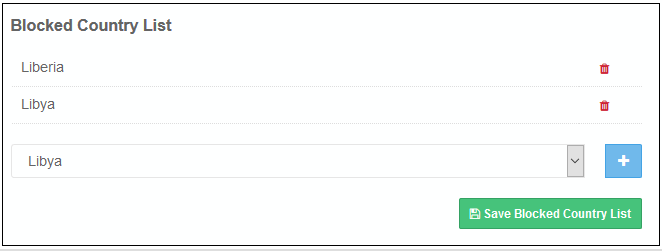

Umożliwia blokowanie stron internetowych, które są hostowane w określonych krajach. Można dodać wiele krajów.

- Wybierz kraj z listy rozwijanej i kliknij przycisk “+”.

- Kliknij ‘Save Blocked Country List’, aby zapisać zmiany.

Aby usunąć kraj z listy, kliknij znajdującą się obok niego ikonę kosza.

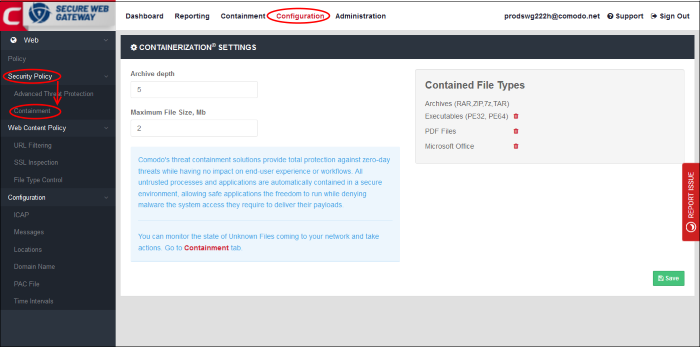

Konfiguracja ustawień konteneryzacji

- Kliknij ‘Configuration’ > ‘Security Policy’ > ‘Containment’, aby otworzyć ten interfejs.

- Konteneryzacja jest technologią bezpieczeństwa, w której ‘unknown’ pliki są uruchamiane wewnątrz bezpiecznego, wirtualnego środowiska. Taka izolacja uniemożliwia im potencjalny atak na punkt końcowy lub kradzież danych.

-

- Plik może mieć jedną z trzech ocen zaufania – ‘safe’, ‘malicious’ lub ‘unknown’. Bezpieczne pliki są dozwolone do uruchomienia na hoście, podczas gdy złośliwe pliki są usuwane lub poddawane kwarantannie.

-

- ‘Unknown’ to pliki, dla których w naszej bazie danych nie ma oceny zaufania. Nie mogą być sklasyfikowane jako zdecydowanie bezpieczne, ani zdecydowanie złośliwe.

-

- Nieznane pliki są dostarczane do punktu końcowego owinięte w technologię hermetyzacji Comodo. Zawarte pliki zapisują się w wirtualnym systemie plików, nie mogą modyfikować innych procesów i są pozbawione dostępu do rejestru i danych użytkownika.

- Interfejs ‘Containerization Settings’ pozwala skonfigurować, które rozszerzenia plików są uruchamiane w kontenerze. Możesz również określić maksymalną liczbę zagnieżdżonych archiwów, które powinny zostać rozpakowane i sprawdzone.

Kliknij ‘Configuration > ‘Security Policy’ > ‘Containment’.

- Archive Depth – Maksymalny poziom, do którego pliki archiwum będą rozpakowywane w celu sprawdzenia plików wewnątrz plików archiwum. Wprowadź wartość, do której pliki zip będą sprawdzane. Jeżeli głębokość archiwum jest większa niż podana wartość, pliki znajdujące się w warstwie przekraczającej tę wartość nie będą sprawdzane. Na przykład, jeśli podana wartość to 5, to pliki będą sprawdzane tylko do 5 warstwy, a pozostałe będą przepuszczane.

- Maximum File Size, MB – Wprowadź maksymalny rozmiar pliku, który SWG powinien skanować pliki archiwum.

- Contained File Types – Wyświetla typy plików, które są skanowane i w razie potrzeby sandboxowane.

-

- Archives – Typy plików z rozszerzeniami RAR, ZIP, 7z i TAR. Ten typ nie może być usunięty z listy.

-

- Executables – Wewnątrz archiwum znajdują się pliki wykonywalne zarówno 32- jak i 64-bitowe. Ten typ można usunąć, klikając ikonę kosza obok niego. W razie potrzeby można go ponownie dodać, klikając przycisk “+”.

-

- PDF Files – Pliki z rozszerzeniem PDF znajdujące się w archiwum zostaną zeskanowane. Ten typ można usunąć, klikając ikonę kosza obok niego. W razie potrzeby można go ponownie dodać, klikając przycisk “+”.

-

- Microsoft Office – Pliki wewnątrz archiwum z rozszerzeniami MS Office, takimi jak .doc, .xls itp. Ten typ można usunąć, klikając ikonę kosza obok niego. W razie potrzeby można go ponownie dodać, klikając przycisk “+”.

- Kliknąć przycisk ‘Save’ na dole.

Statusy nieznanych plików, które są pobierane, mogą być przeglądane w interfejsie “Containment”. Możesz przejść do tej strony klikając zakładkę “Containment” w górnej części interfejsu. Zobacz ‘Unknown Threat Statistics‘ aby uzyskać więcej szczegółów.

Utwórz zasady dotyczące zawartości stron internetowych (Web Content Policy)

Polityka zawartości stron internetowych składa się z trzech elementów:

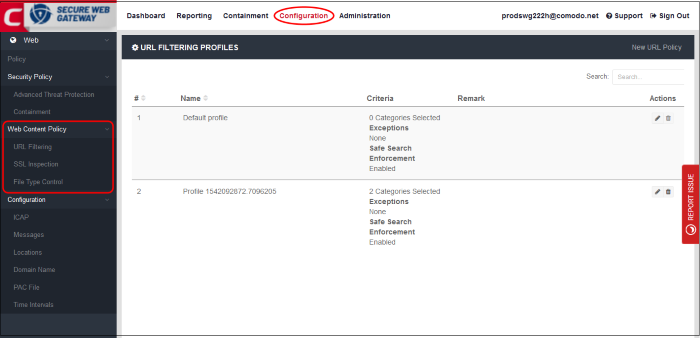

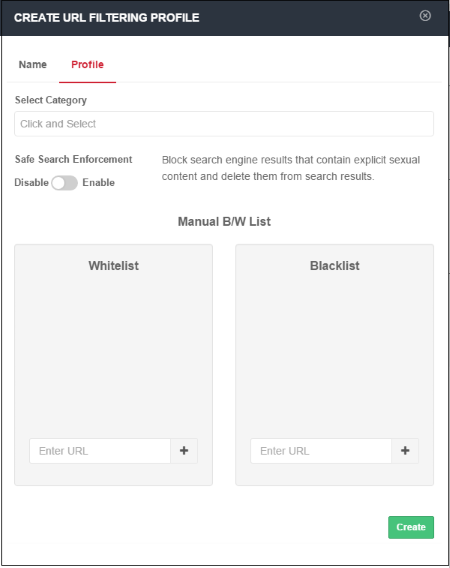

Utwórz politykę filtrowania URL (URL Filtering Policy)

- Skonfiguruj, które kategorie stron internetowych powinny być dozwolone lub zablokowane. Możesz również stworzyć własną białą lub czarną listę domen.

- Kliknij ‘Configuration’ > ‘Web Content Policy’ > ‘URL Filtering’, aby otworzyć ten interfejs.

| URL Filtering Profiles – Tabela opisów kolumn | |

|---|---|

| Nagłówek kolumny | Opis |

| Name | Etykieta profilu filtrowania adresów URL. Profile można sortować w kolejności alfabetycznej, klikając nagłówek kolumny. |

| Criteria | Liczba kategorii zawartych w profilu. Umieść mysz w dowolnym miejscu obszaru kryteriów, aby wyświetlić kategorie. |

| Remark | Komentarze do profilu. |

| Actions | Edytuj lub usuń profil. |

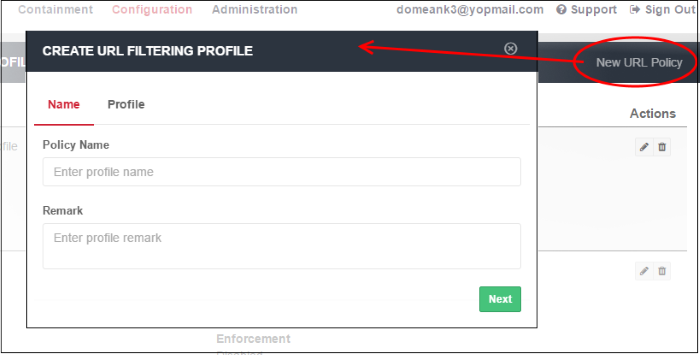

- Kliknij ‘New URL Policy’ na górze po prawej stronie

- Name:

-

- Policy Name – Utwórz etykietę dla profilu filtrowania adresów URL.

-

- Remark – Dodaj pomocne komentarze na temat profilu.

- Kliknąć “Next” (Dalej) lub “Profile” (Profil), aby określić kategorie:

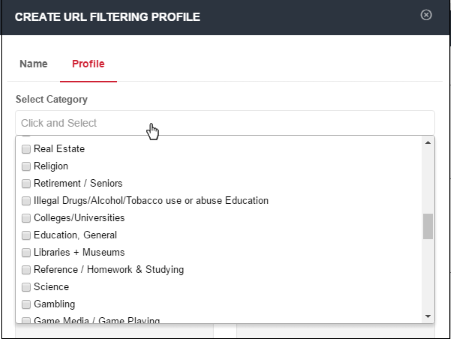

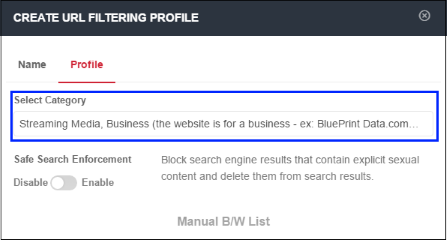

Kategoria (Category)

- Kategorie stron internetowych, które mogą być dozwolone lub zablokowane, zostaną wyświetlone w menu rozwijanym ‘Select Category’.

- Możesz wybrać wiele kategorii jednocześnie. Opcja ‘Select all’ pozwala na uwzględnienie wszystkich dostępnych kategorii. Proszę przejrzeć i odznaczyć kategorie, które nie są dozwolone.

- Wszystkie wybrane kategorie będą zablokowane. Kategorie stron, które nie zostały wybrane, będą dozwolone.

- Kliknij w dowolnym miejscu poza listą rozwijaną, aby dodać wybrane kategorie.

- Możesz wybrać opcję dodania wykluczeń do kategorii. Zobacz Manual B / W List aby uzyskać więcej szczegółów.

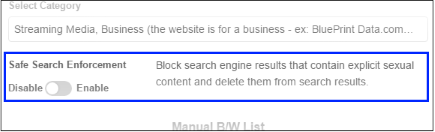

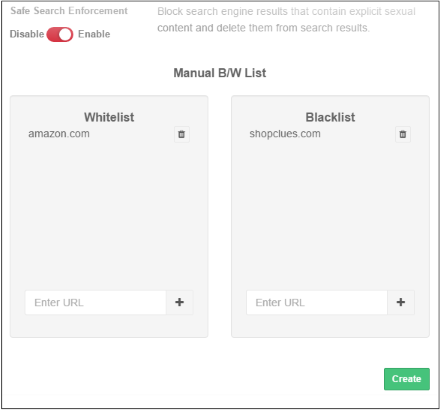

Egzekwowanie zasad bezpiecznego wyszukiwania (Safe Search Enforcement)

Umożliwia konfigurację w celu blokowania i usuwania nieodpowiednich wyników wyszukiwania, takich jak wyniki zawierające wyraźne treści seksualne.

- Kliknij przycisk przełączania, aby włączyć lub wyłączyć funkcję egzekwowania bezpiecznego wyszukiwania.

- Ta sekcja umożliwia dodawanie wyjątków do kategorii filtrowania adresów URL, które zostały zdefiniowane powyżej.

- Na przykład, jeśli zablokujesz ‘Shopping websites’, ale dodasz amazon.com do białej listy, wtedy amazon.com będzie dozwolony, ale wszystkie inne witryny zakupowe zostaną zablokowane.

- Podobnie, każda witryna dodana do czarnej listy zostanie zablokowana, nawet jeśli należy do dozwolonej kategorii.

- Lista B/W zdefiniowana w tym miejscu różni się od tej, która jest wykonywana w ATP w ramach polityki bezpieczeństwa. W polityce bezpieczeństwa lista B/W pozwala użytkownikowi na odwiedzanie stron z czarnej listy, ale nie pozwala na pobieranie żadnych plików. Zobacz ‘ATP Policy Exceptions‘.

-

- Whitelist – Dodaj domeny, które mają być wyłączone z reguł filtrowania URL Comodo SWG. Należy pamiętać, że lista w tym miejscu ma pierwszeństwo przed ustawieniem kategorii. Upewnij się, że strony, które są na białej liście są bezpieczne. Kliknij przycisk “+” po wprowadzeniu nazwy domeny w polu. Aby usunąć nazwę domeny, kliknij ikonę kosza obok niej.

-

- Blacklist – Określ domeny, które powinny być zablokowane, nawet jeśli należą do dozwolonej kategorii. Kliknij przycisk “+” po wprowadzeniu nazwy domeny w polu. Aby usunąć nazwę domeny, kliknij ikonę kosza obok niej.

- Kliknij ‘Create’.

Polityka filtrowania URL zostanie dodana i będzie dostępna do wyboru podczas tworzenia / edycji polityki. Zobacz ‘Apply Policies‘.

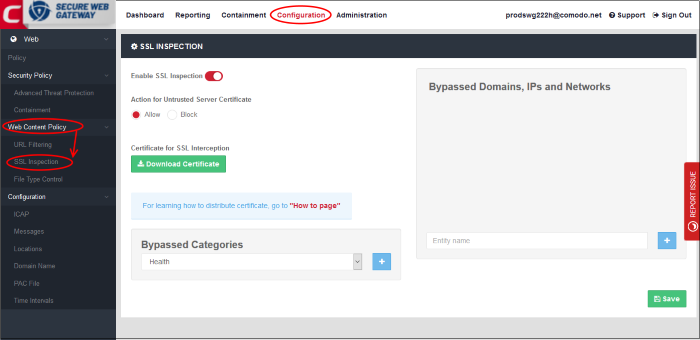

Konfiguracja ustawień inspekcji SSL

- Określ, czy Comodo SWG ma sprawdzać, czy strony internetowe używają certyfikatu SSL zaufanego CA. Następnie możesz zdecydować, czy zezwolić lub zablokować strony, które używają niezaufanego certyfikatu.

- Pobierz i zainstaluj certyfikat Comodo SWG. Jest on wymagany, jeśli SWG ma dekodować, analizować i stosować polityki do treści serwowanych przez strony https. Certyfikat powinien być zainstalowany na przeglądarkach użytkowników lub wdrożony do sieci poprzez Group Policy Object (GPO).

- Utwórz wyjątki, aby zezwolić na korzystanie z zaufanych domen, adresów IP i sieci.

- Kliknij ‘Configuration’ > ‘Web Content Policy’ > ‘SSL Inspection’, aby otworzyć ten interfejs.

Włącz inspekcję SSL

- Inspekcja SSL sprawdza, czy dana witryna korzysta z certyfikatu zaufanego urzędu certyfikacji (CA).

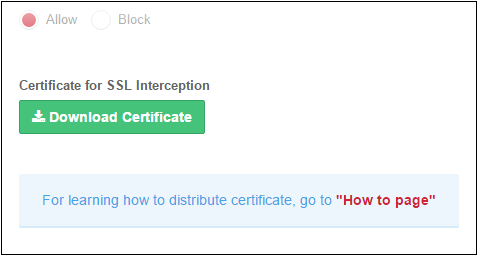

- Wybierz, czy chcesz zezwolić lub zablokować strony, które używają niezaufanego certyfikatu – takiego, który nie pochodzi od zaufanego CA.

- Należy włączyć tę opcję, aby SWG mógł monitorować ruch HTTPS i stosować odpowiednie zasady. Patrz ‘Certificate for SSL Interception‘ aby uzyskać pomoc w instalacji certyfikatu SWG SSL.

- Kliknij ‘Save’, aby zmiany na stronie zaczęły obowiązywać.

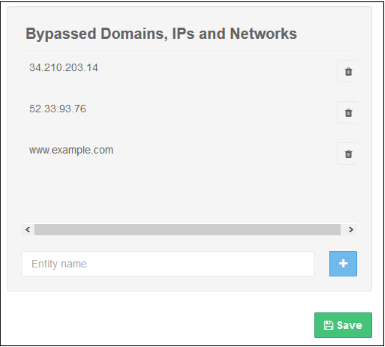

Domeny ominięte (Bypassed Domains)

Dodaj domeny, adresy IP oraz sieci, których certyfikaty nie będą sprawdzane przez Comodo SWG.

- Wprowadź adres URL strony internetowej, domeny, nazwę domeny ze znakiem wieloznacznym, IP lub sieć w formacie CIDR w polu i kliknij przycisk “+”. Powtórz proces, aby dodać więcej wyjątków.

- Aby usunąć stronę z listy, kliknij na ikonę kosza obok niej.

- Kliknij ‘Save’, aby zmiany na stronie zaczęły obowiązywać.

Certyfikat do przechwytywania SSL

- Należy pobrać i zainstalować certyfikat Comodo SWG, aby móc odszyfrować i zastosować politykę dla stron HTTPS.

- Po zainstalowaniu certyfikatu, Comodo SWG może stosować wszystkie reguły dla stron HTTPS, tak jak dla stron niezabezpieczonych.

- Upewnij się, że opcja “Enable SSL Inspection” jest włączona.

- Kliknąć przycisk ‘Download Certificate’. Możesz również pobrać certyfikat z ‘Administration’ > ‘How to Configure’ > ‘SSL Interceptions’ > ‘Download Node Certificate’.

- Instalacja – kliknij na link “How to page” i postępuj zgodnie z instrukcjami w zakładce “SSL Interception”.

- Uwaga – Możesz wygenerować nowy certyfikat Comodo SWG lub wgrać własny certyfikat do monitorowania ruchu HTTPS.

- Idź do ‘Administration’ > ‘How to Configure’ > zakładka ‘SSL Interceptions’

-

- Kliknij ‘Generate Certificate’ pod ‘Generate Node Certificate’ – To zastąpi aktualny certyfikat SSL w węźle.

-

- Upload Combined PEM File – Aby użyć własnego certyfikatu SSL, kliknij ‘Browse…’ , wybierz certyfikat a następnie kliknij ‘Upload’.

-

- Kliknąć ‘Download Certificate’. Postępuj zgodnie z instrukcjami w sekcji ‘Browsers’ / ‘Windows Group Policy”, aby zainstalować certyfikat.

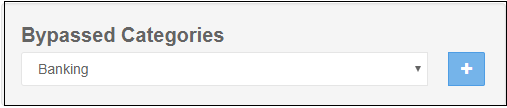

Kategorie pomijane (Bypassed Categories)

Lista kategorii omijanych jest dostarczana przez Comodo. Strony z kategorii omijanych nie podlegają filtrom SWG Comodo i mogą być swobodnie dostępne dla użytkowników końcowych. Prosimy o kontakt na adres domesupport@comodo.com, jeśli chcesz dodać lub usunąć kategorie z listy.

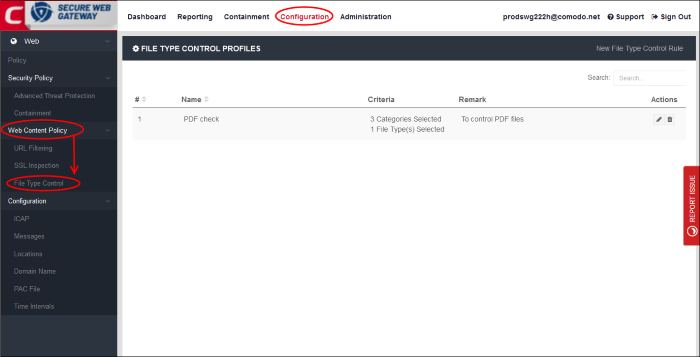

Tworzenie reguły kontroli typu pliku

- Kliknij ‘Configuration’ > ‘Web Content Policy’ > ‘File Type Control’ aby otworzyć ten interfejs.

- Kontrola typów plików umożliwia blokowanie pobierania określonych typów plików z określonych kategorii stron internetowych.

- Przykład. Jeśli wybierzesz “ZIP” jako typ pliku i “Gambling” jako kategorię, wtedy pliki .zip nie mogą być pobierane z żadnej strony w kategorii hazardowej.

| File Type Control Profiles – Tabela opisów kolumn | |

|---|---|

| Nagłówek kolumny | Opis |

| # | Numer reguły. |

| Name | Etykieta profilu kontroli plików. Profile można sortować w porządku alfabetycznym, klikając nagłówek kolumny. |

| Criteria | Wyświetla liczbę typów plików wybranych dla danego profilu oraz wybrane kategorie stron internetowych. Umieść kursor myszy na ‘Categories Selected’, aby zobaczyć poszczególne kategorie i typy plików. |

| Remark | Komentarze do profilu. |

| Actions | Edytuj lub usuń profil. |

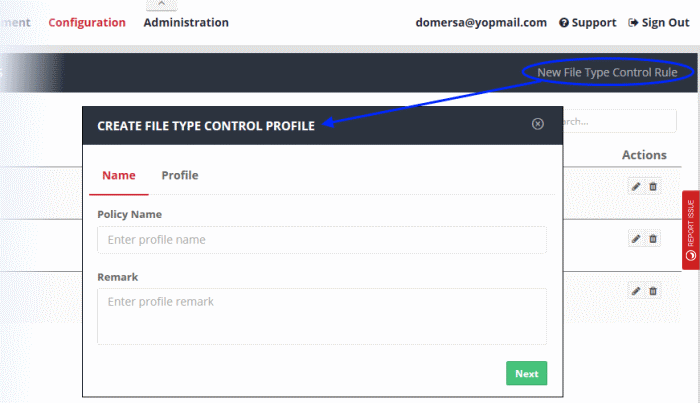

- Kliknij ‘New File Type Control Rule’ po prawej stronie typu.

- Name:

- Policy Name – Utwórz etykietę, aby zidentyfikować politykę.

- Remark – Dodaj komentarze, aby opisać politykę.

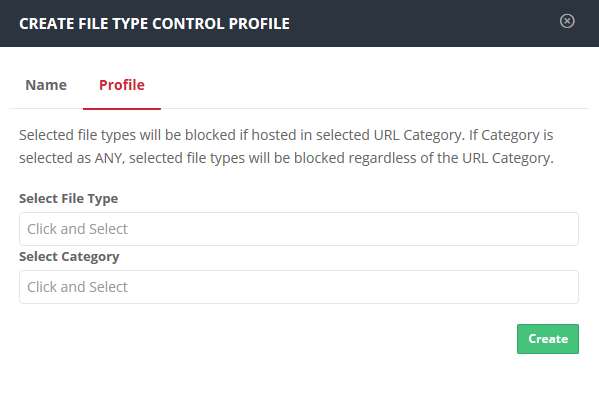

- Kliknąć “Next” (Dalej) lub “Profile” (Profil), aby określić typy i kategorie plików:

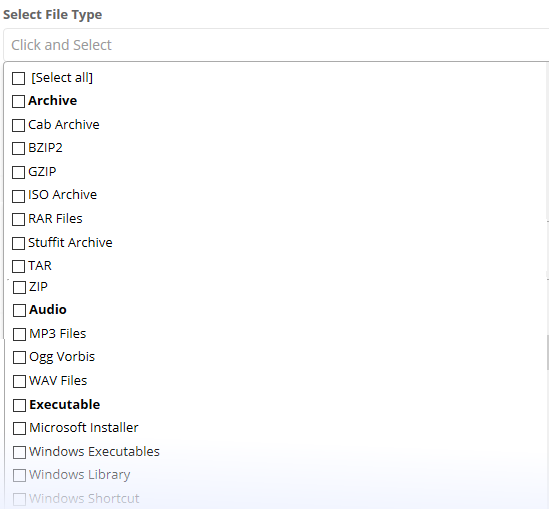

- Wybierz formaty plików, które chcesz ograniczyć, z dostępnej listy w polu “Select File Type” (Wybierz typ pliku).

- Wybierz kategorię stron internetowych, z których mają być blokowane wybrane typy plików.

- Kliknij ‘Create’

Tworzenie harmonogramu polityki

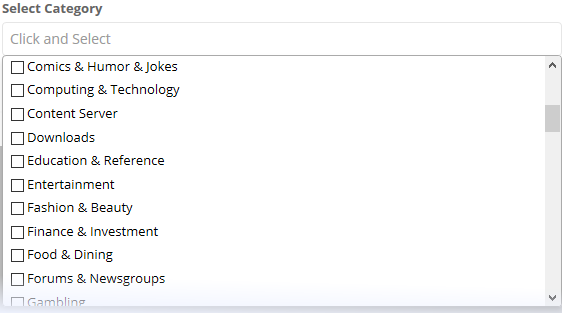

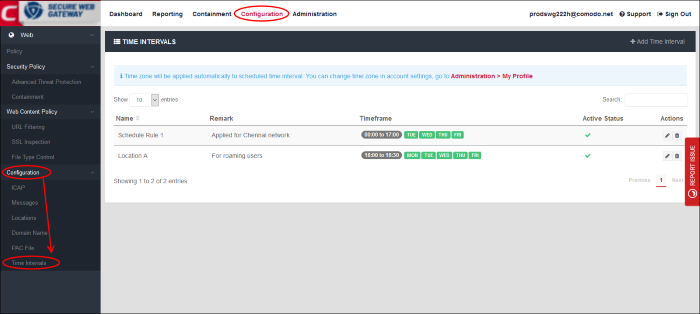

- Kliknij ‘Configuration’ > ‘Configuration’ > ‘Time Intervals’.

- Możesz skonfigurować Comodo SWG tak, aby aktywował politykę tylko w określonym czasie. Ten interfejs pozwala na tworzenie harmonogramów, które następnie dodajesz do polityki.

- Używana jest strefa czasowa ustawiona w ‘Administration‘ > ‘My Profile‘.

| Time Intervals – tabela z opisami kolumn | |

|---|---|

| Nagłówek kolumny | Opis |

| Name | Etykieta harmonogramu. |

| Remark | Krótki opis harmonogramu. |

| Timeframe | Pokazuje czas, w którym polityka jest aktywna w ramach tego harmonogramu. |

| Active Status | Pokazuje czy harmonogram jest aktualnie aktywny czy nie. Status ten dotyczy również wszystkich polityk, które korzystają z harmonogramu.

Na przykład, harmonogram od 16:00 do 16:30 będzie nieaktywny, jeśli ekran będzie wyświetlany poza tym przedziałem czasowym. |

| Actions | Edytuj lub usuń harmonogram. |

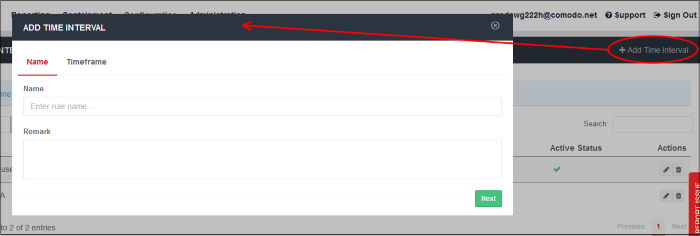

Utwórz nowy harmonogram czasowy

- Name – Wprowadź odpowiednią etykietę dla harmonogramu

- Remark – Wprowadź krótki opis harmonogramu.

- Kliknij “Next” lub “Timeframe”, aby wybrać godziny, w których harmonogram powinien być stosowany.

‘Saturday’ i ‘Sunday’ są domyślnie wyłączone. Domyślny przedział czasowy to “All Day”.

- Select Days – Kliknij dni, w które chcesz, aby harmonogram był aktywny

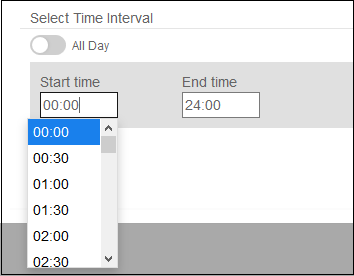

- Wybierz opcję Time Interval:

-

- All Day – Harmonogram będzie aktywny przez 24 godziny w wyznaczonych dniach.

-

- Aby skonfigurować konkretny okres czasu, należy przełączyć opcję ‘All Day’, aby ją wyłączyć i wybrać okres.

-

- Wybrać okres czasu z rozwijanych list ‘Start time’ i ‘End time’. Harmonogram będzie aktywny w skonfigurowanym okresie w wyznaczonych dniach.

- Kliknij ‘Create’ po wykonaniu.

Harmonogramy te zostaną dodane do listy i będą dostępne do wyboru podczas tworzenia polityki.

Kolejnym krokiem jest zastosowanie polityk do sieci / użytkowników. Zobacz Apply Policies.