Instalacja za pomocą Active Directory

Instalacja przy użyciu GPO w Active Directory w rodzinie Windows serwer.

Poniższa instrukcja opisuje sposób zdalnej instalacji oprogramowania

w środowiskach wykorzystujących usługę Active Directory.

Narzędzia w Windows Server pozwalają na zdalną instalację oprogramowania na wielu komputerach

przyłączonych do domeny bez potrzeby podchodzenia do każdego z nich i powtarzania wiele razy

mozolnych czynności związanych z instalacją. Za pomocą kilku prostych czynności w usłudze Active

Directory i GPO można w prosty sposób zainstalować program antywirusowy na wielu komputerach

bez ingerencji użytkownika danej maszyny.

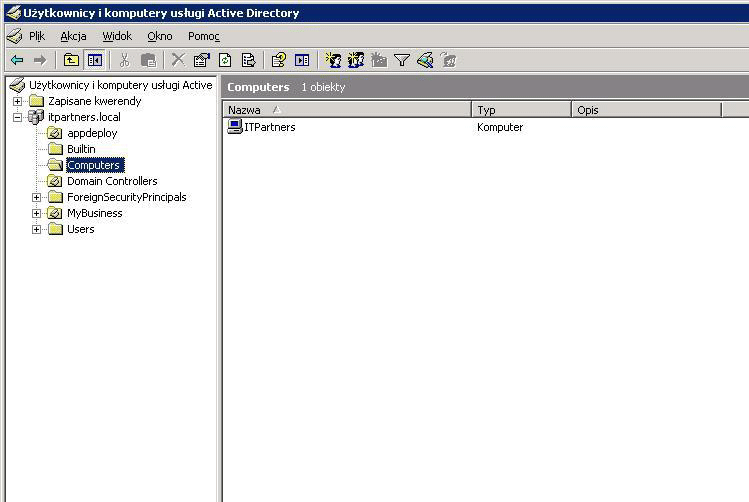

Na początek uruchamiany narzędzie Użytkownicy i komputery usługi Active Directory dostępne w

narzędziach administracyjnych Windows Server.

Pierwszym etapem będzie dodanie interesujących nas komputerów na których ma być zainstalowane

COMODO do domeny. Zalogowane komputery będą widoczne w folderze Computers.

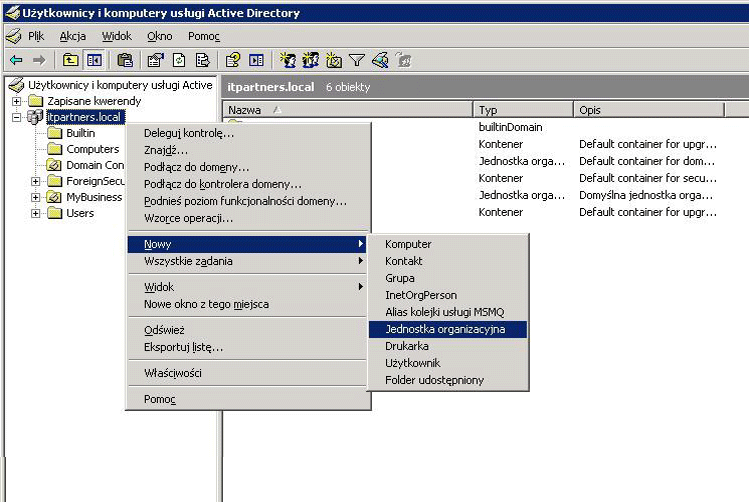

Następnie tworzymy nową jednostkę organizacyjną poprzez naciśnięcie prawym przyciskiem myszy na

nazwę naszej domeny.

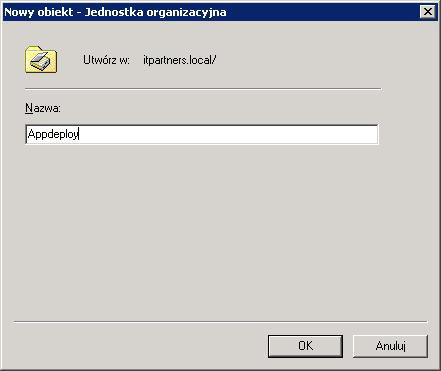

Nadajemy nazwę nowo utworzonej jednostce organizacyjnej Appdeploy.

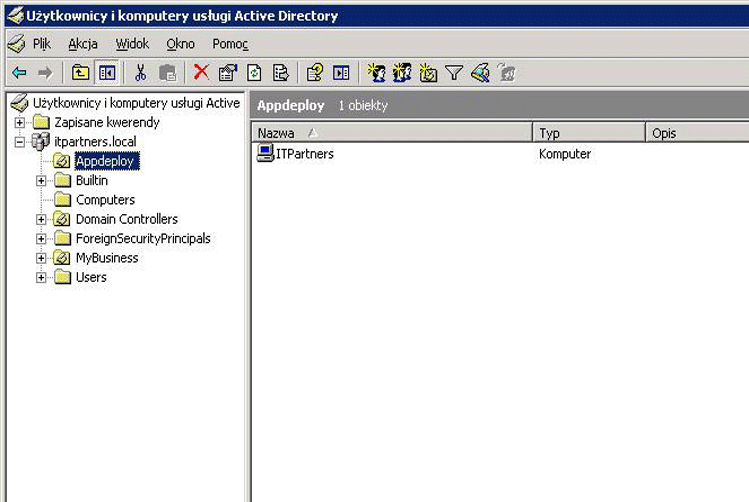

Ostatnim krokiem w narzędziu Użytkownicy i komputery usługi Active Directory będzie przeniesienie

interesującego nas komputera na którym ma być zainstalowane oprogramowanie Comodo do nowo utworzonej jednostki organizacyjnej.

Dzięki takiemu rozwiązaniu można kontrolować na którym komputerze ma być instalowany program.

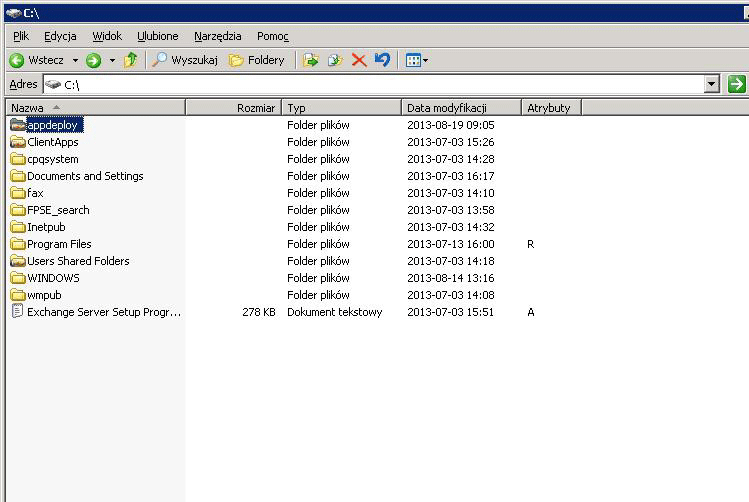

W tym momencie możemy stworzyć folder na dysku serwera który będzie zawierał plik instalacyjny

programu COMODO. Nadajemy mu nazwę appdeploy i przystępujemy do udostępnienia go w sieci.

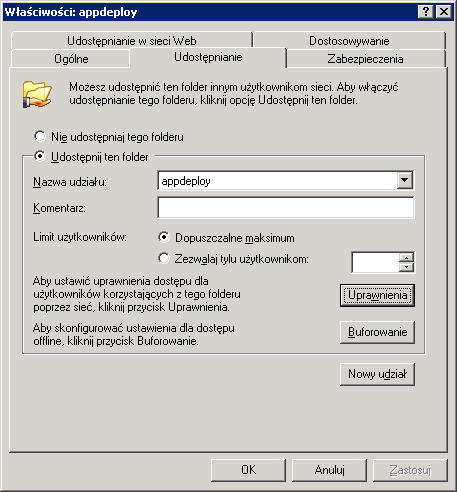

We właściwościach udostępniania folderu zezwalamy na udostępnienie w sieci.

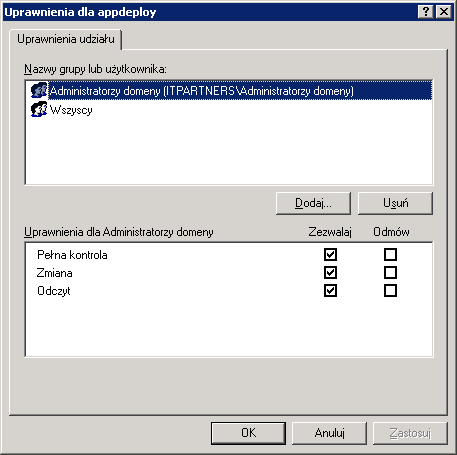

Następnie należy zmienić uprawnienia dla poszczególnych użytkowników. Klikając na Uprawnienia

dodajemy grupę użytkowników Administratorzy domeny i nadajemy jej pełną kontrolę poprzez zaznaczenie

pola zezwalaj. Dla pozostałych grup użytkowników pozostawiamy jedynie możliwość odczytu.

Tak udostępniony folder pozwoli na instalację oprogramowania którego pliki instalacyjne będą w nim

umieszczone.

W tym momencie należy przygotować plik instalacyjny oprogramowania Comodo.

Plik musi być wformacie .msi.

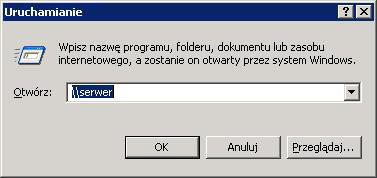

By upewnić się, że folder jest prawidłowo udostępniony i widziany w sieci sprawdzamy to poprzez

wyświetlenie udziałów sieciowych serwera. Klikamy na Start -> Uruchom i wpisujemy nazwę serwera poprzedzoną dwoma znakami \\.

Na koniec pozostaje skonfigurowanie przystawki GPO serwera która umożliwia instalowanie

oprogramowania na komputerach, które znajdują się w utworzonej wcześniej przystawce organizacyjnej Appdeploy.

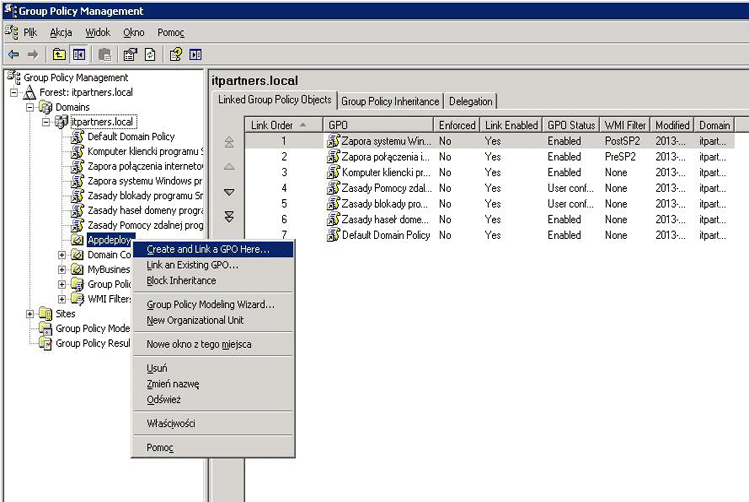

W tym celu należy uruchomić narzędzie Zarządznie zasadami grupy (Group Policy Management) dostępne jw narzędziach administracyjnych serwera.

W lewej stronie narzędzia odnajdujemy jednostkę organizacyjną Appdeploy i klikamy na nią prawym przyciskiem myszy.

Następnie na Utwórz obiekt zasad grup w tej domenie i umieść tu łącze ( Create and Link a GPO Here).

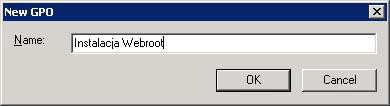

Nadajemy nazwę dla nowego obiektu zasad grup Instalacja COMODO

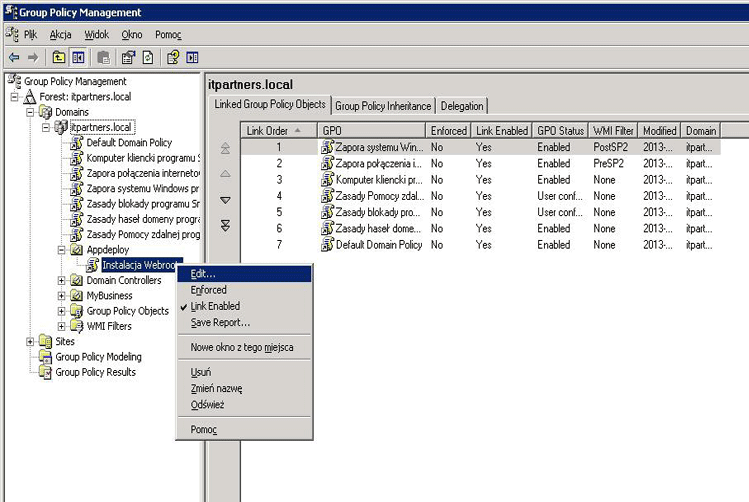

Po utworzeniu zasady, klikamy na nią prawym klawiszem myszy i wybieramy z menu kontekstowego opcję

Edytuj (Edit).

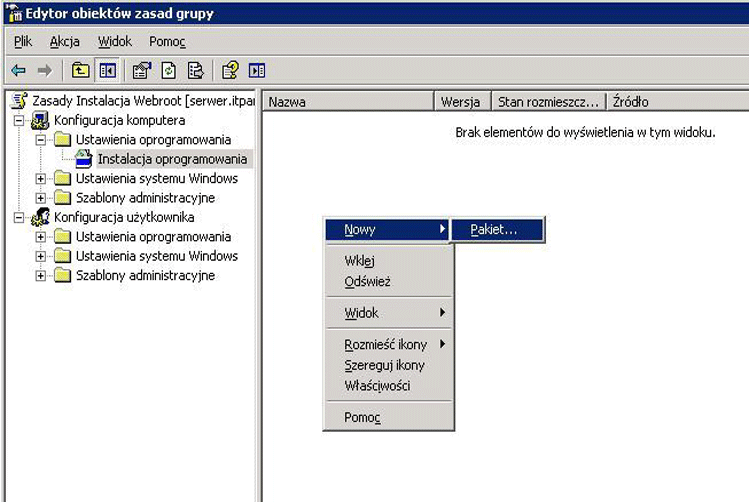

W kolejnym oknie rozwijamy z lewej strony Ustawienia oprogramowania -> Instalacja oprogramowania i

pustym polu z prawej strony klikamy prawym klawiszem myszy i wybieramy Nowy -> Pakiet

W oknie wyboru pliku instalacyjnego przechodzimy do naszego udostępnionego folderu appdeploy, ale koniecznie jako udział sieciowy na serwerze a nie lokalny folder.

Wybieramy plik instalacyjny programu COMODO i zostawiamy metodę rozmieszczenia jako Przypisany.

Po wykonaniu powyższych czynności nasz pakiet instalacyjny MSI programu COMODO jest gotowy do dystrybucji.

Tak dodana paczka do GPO jest gotowa do instalacji na każdym komputerze umieszczonym w jednostce organizacyjnej Appdeploy.

Po ponownym uruchomieniu lub włączeniu dodanego komputera, nastąpi automatyczna instalacja oprogramowania COMODO jeszcze przed zalogowaniem się użytkownika.

Dodając wybrane komputery do tak skonfigurowanej jednostki organizacyjnej można kontrolować na którym z komputerów będzie instalowane COMODO.

Po zainstalowaniu programu na wybranych komputerach dodanych do jednostki organizacyjnej, należy je ponownie przenieść do głównego folderu Computers w narzędziu Użytkownicy i komputery usługi Active Directory w celu zapobiegnięcia instalacji za każdym razem gdy komputer będzie uruchamiany.