1.Definicja i działanie

2.Tworzenie profilu DLP

3.Omówienie zakładek profilu

4.Uruchomienie skanowania DLP

5.Logi działania

1.Definicja i działanie

Zasady zapobiegania utracie danych (DLP) dla systemów Windows umożliwiają skanowanie zarządzanych urządzeń w poszukiwaniu plików zawierających poufne informacje.

Na przykład numery kart kredytowych, numery ubezpieczenia społecznego, adresy IP, daty urodzenia itp. możemy ustawić by były chronione przed wysłaniem, udostępnieniem czy usunięciem, a także szkodliwym działaniem czynników trzecich.

Dzięki DLP możemy m.in:

- Monitorować przemieszczanie się danych w czasie rzeczywistym

- Dostosować swoją politykę ochrony do własnych potrzeb

- Wzmocnić zgodności z przepisami (np. RODO)

- Zwiększyć skuteczność polityk poprzez funkcję sprawozdawczości.

2.Tworzenie profilu DLP

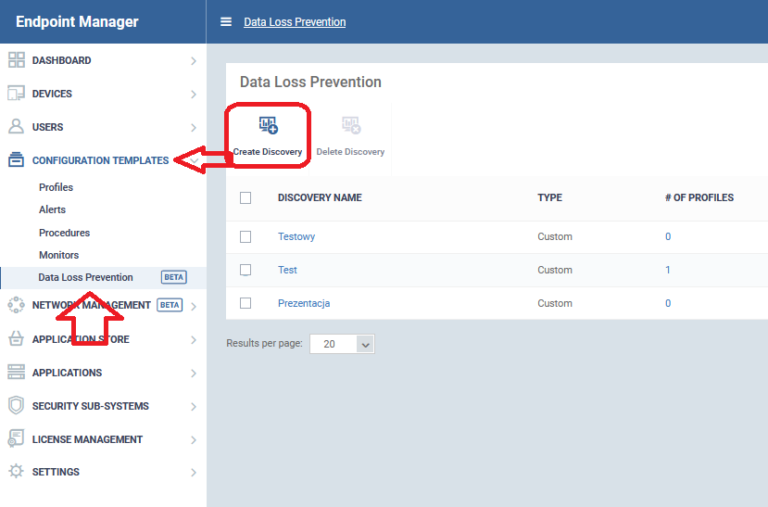

Kliknij “Configuration Templates” > “Data Loss Prevention” (Zapobieganie utracie danych).

Tworzymy nasz nowy profil DLP klikając „Create Discovery”:

Następnie podajemy własną nazwę np. Prezentacja DLP. Następnie klikamy “Create”:

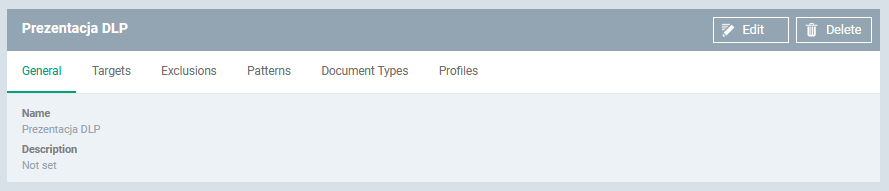

3.Omówienie zakładek profilu

By zobaczyć więcej informacji klikamy „Edit”.

By zobaczyć więcej informacji klikamy „Edit”.

Zakładki:

I. General

W tej zakładce możemy zmienić nazwę i opis profilu.

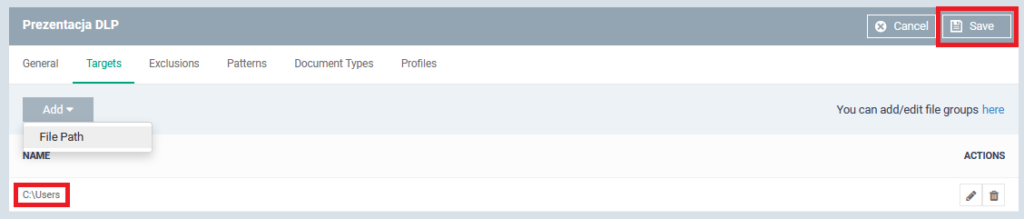

II. Targets

Służy do dodania ścieżki do katalogów/plików, które chcemy ochronić. Ścieżkę dodajemy według zasad :

Służy do dodania ścieżki do katalogów/plików, które chcemy ochronić. Ścieżkę dodajemy według zasad :

?:\* – ten zapis dotyczy każdej litery dysku,

*\filename.extension – ten zapis dotyczy nazwy pliku i jego rozszerzenia niezależnie od tego gdzie się znajduje na dysku,

\*\ – ten zapis dotyczy folderu o różnych nazwach, na przykład folderu użytkownika jak w przykładzie: C:\Users\*\Roaming\Microsoft\Windows

C:\random* – ten zapis dotyczy nazwy pliku rozpoczynającej

się od podanej nazwy, na przykład: C:\randomname, C\randomfolder, C:\randomsometing etc.

*.* – ten zapis dotyczy wszystkich plików we wskazanym folderze, ale nie w podfolderach, na przykład: C:\test\*.*

C:\random\* – ten zapis dotyczy wszystkich plików we wskazanym folderze oraz w podfolderach, na przykład: C:\test\*

%appdata% , %programdata%, %windir% – te zapisy są również dopuszczalne.

III. Exclusions

Dodajemy tym sposobem wyjątki plików, które mają nie być objęte ochroną.

Istnieją dwa scenariusze:

+”File Path” – dodawanie ścieżki do wyjątków jak w punkcie poprzednim

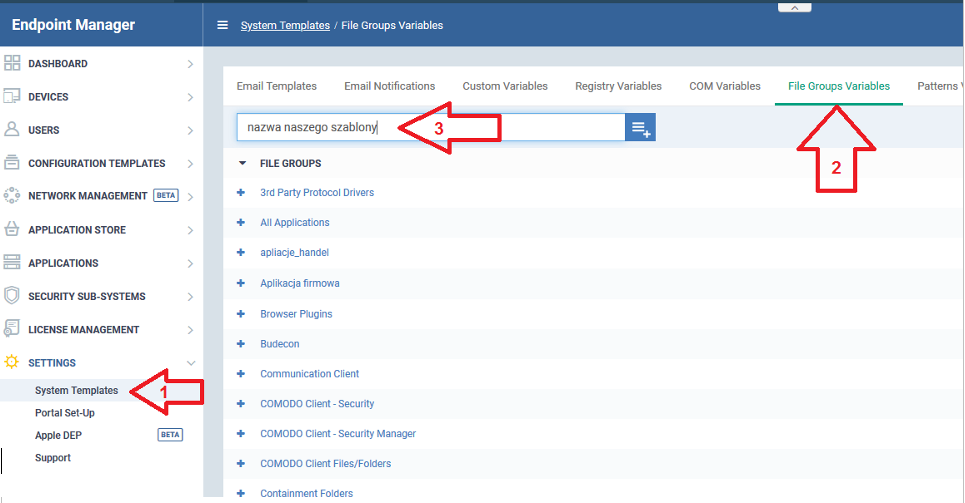

+”File Groups” – możemy dodać grupę wyjątków stworzone poprzez „Settings” >> „System Templates” >> „File Groups Variables” >> utwórz nową grupę plików które mają zostać wykluczone.

Kolejno tworzymy grupę wyjątków według zasad jak w przykładzie „II. Targets”.

IV. Patterns

Wybieramy i zaznaczamy opcje, które potrzebujemy.

Wybieramy i zaznaczamy opcje, które potrzebujemy.

Opcje:

+Select Pattern – Wybierz typ informacji, które mają być wyszukiwane w zeskanowanych lokalizacjach. Na przykład, numery kart kredytowych, numery ubezpieczenia społecznego itp.

+Threshold – Liczba przypadków, w których dane pasujące do wzorca muszą być znalezione w dokumencie. Konsola ITSM zaznaczy dokument, jeśli zawiera on progową ilość przykładów wzorców.

UWAGA! By system DLP działał poprawnie należy dodać „słowa kluczowe” i „wzory”, wedle których będzie nasz moduł działał poprawnie.

https://help.comodo.com/topic-399-1-786-15423-View-and-Manage-Keyword-Groups.html

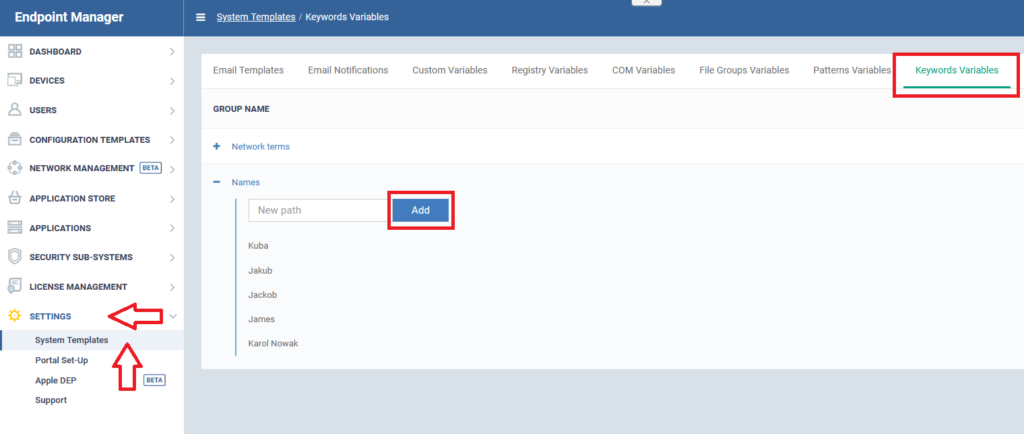

Grupy słów kluczowych są używane przez zasady DLP do identyfikacji danych wrażliwych. Stanowią one listę konkretnych pozycji, które system będzie szukał. Na przykład, grupa “Names” zawiera listę wspólnych imion i nazwisk.

Grupy słów kluczowych są używane w połączeniu z formatem informacji w celu utworzenia “wzorca” i nie może być pusta.

W takim razie musimy przejść do ‘Settings’ > ‘System Templates’ > ‘Keywords Variables’

W zakładce ‘Settings’ > ‘System Templates’ > ‘Patterns Variables’ znajdują się wszystkie wzorce, które możemy użyć:

Wzory są używane w regułach wyszukiwania DLP, które są dodawane do profilu urządzenia. Reguły te wykrywają dane pasujące do wzorca.

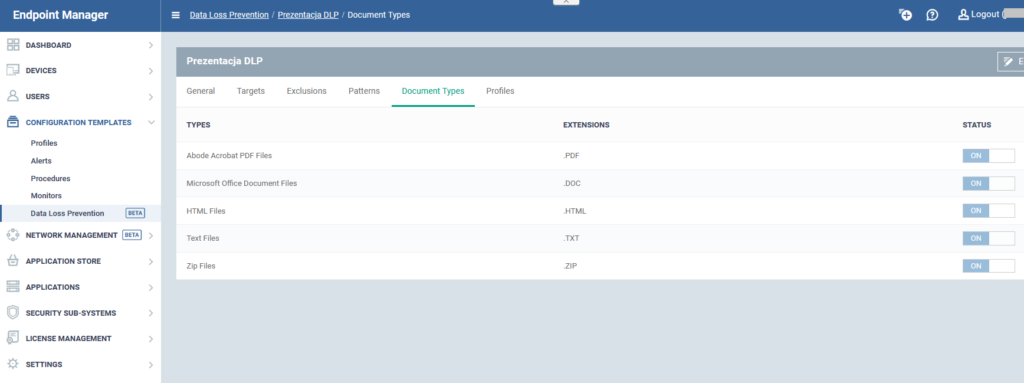

V. Document Types

Wracamy do konfiguracji DLP >> Configuration Templates >> Data Loss Prevention >> Document Types:

Tutaj w bardzo łatwy sposób wybieramy jakiego formatu pliki chcemy dodać w poszukiwaniu plików wrażliwych.

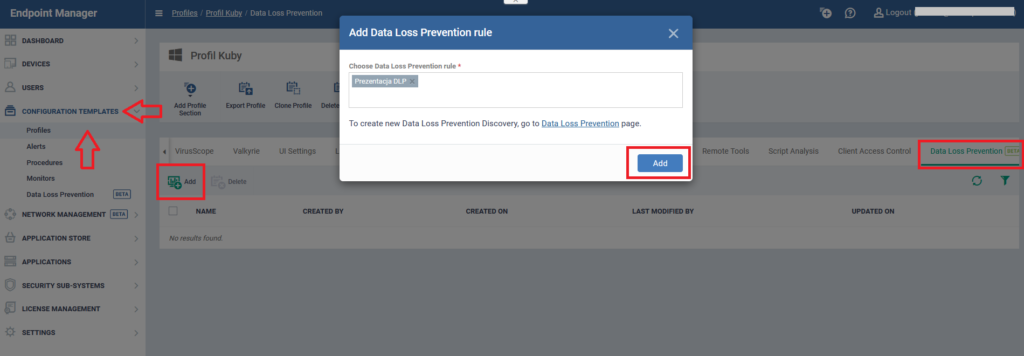

VI. Profiles

Pierwsze co musimy zrobić w tym kroku to dodać do naszego Profilu (tego, do którego przypisane są nasze urządzenia) profil DLP.

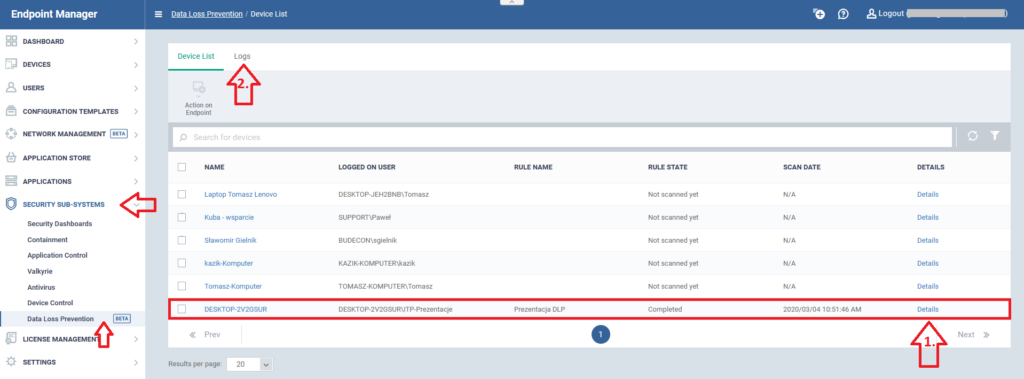

4.Uruchomienie skanowania DLP

Możemy wybrać konkretne urządzenia lub wybrane. Proces skanowania może potrwać chwilę czasu w zależności od zapełnionego dysku, jego pojemności, wybranych katalogów.

Po tej czynności moduł DLP powinien działać bez problemu. Możemy cieszyć się większą ochroną wrażliwych danych.

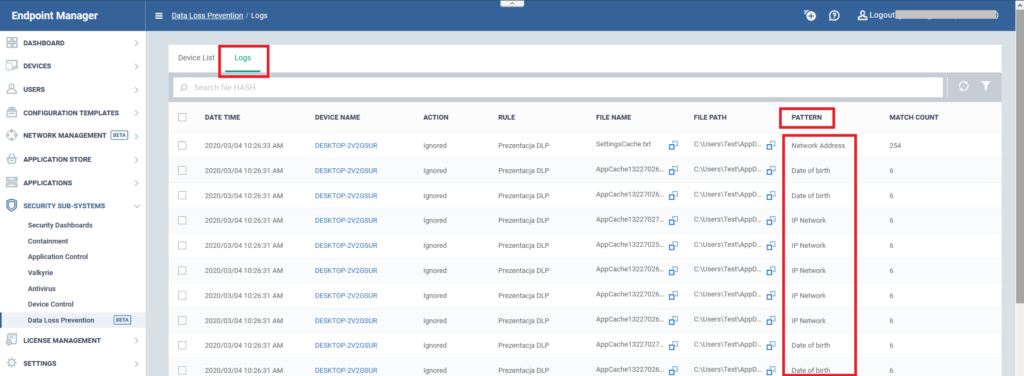

5.Logi działania

Są dwie możliwe opcje wyboru:

Otrzymujemy wynik w postaci:

Z tej perspektywy widzimy wszystkie wyniki konfiguracji i uruchomienia naszego modułu DLP.