Szafir – kwalifikowany podpis elektroniczny

Dodawanie wtyczki Szafir do wyjątków w Containment i HIPS

Gdy Szafir w Twojej firmie jest blokowany lub pojawia się w zielonej ramce pomoże niniejsza instrukcja.

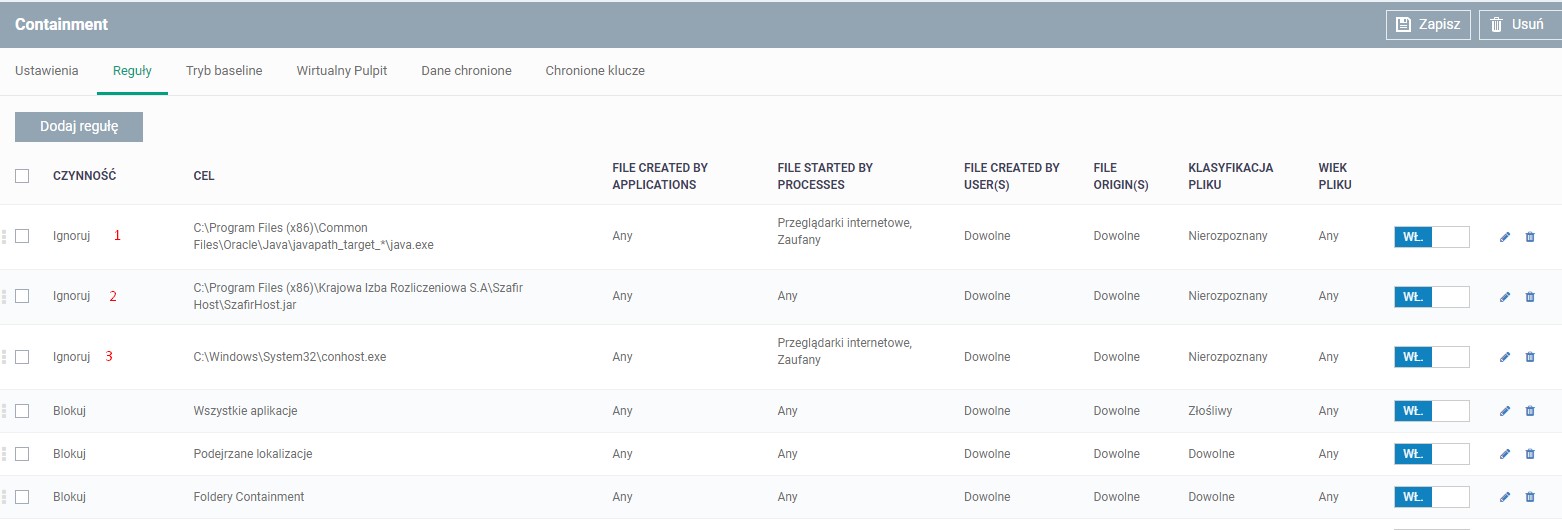

W module Containment (w profilu bezpieczeństwa powiązanym z daną stacją) należy dodać trzy reguły i należy przenieść je na samą górę listy reguł, tak aby wyglądały jak na poniższym screenshot’cie:

- C:\Program Files (x86)\Common Files\Oracle\Java\javapath_target_*\java.exe

- C:\Program Files (x86)\Krajowa Izba Rozliczeniowa S.A\Szafir Host\SzafirHost.jar

- C:\Windows\System32\conhost.exe

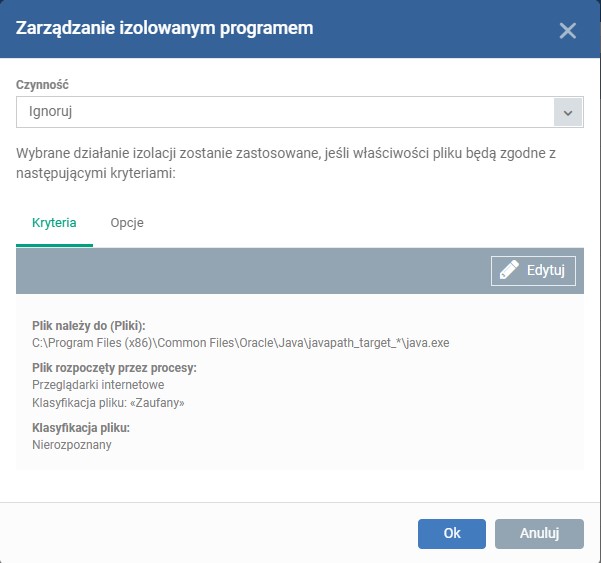

Aby dodać pierwszą regułę klikamy w Dodaj regułę. W oknie Zarządzanie izolowanym programem klikamy Czynność: Ignoruj, Kryteria -> Edytuj

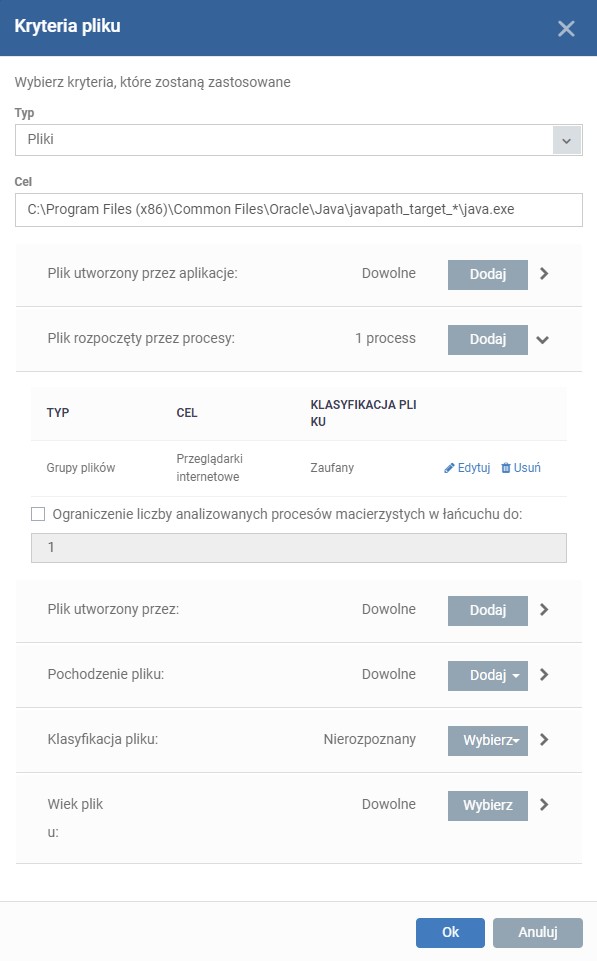

W Kryteriach pliku, w pierwszej regule, wybieramy: Typ: Pliki, Cel: C:\Program Files (x86)\Common Files\Oracle\Java\javapath_target_*\java.exe, Plik rozpoczęty przez procesy: Dodaj

W oknie Dodaj proces wpisujemy Typ: Grupy plików, Reputacja: Zaufany, Grupa: Przeglądarki internetowe i klikamy OK

Następnie w oknie Kryteria pliku zaznaczamy jeszcze Klasyfikacja pliku jako Nierozpoznany i zatwierdzamy zmiany klikając w OK

Po wszystkim zatwierdzamy jeszcze zmiany w oknie Zarządzanie izolowanym programem klikając OK i tak przygotowaną regułę przenosimy z samego dołu list reguł na samą górę i klikamy Zapisz

Zmiany powinny wyglądać jak na poniższych screenshot’ach:

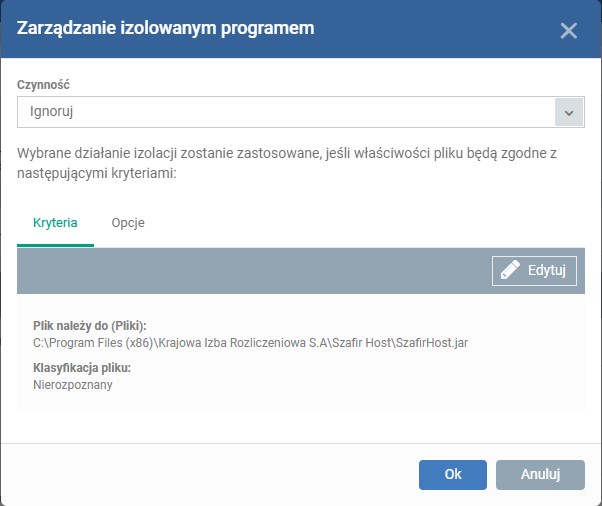

W podobny sposób dodajemy drugą regułę. Klikamy w Dodaj regułę. W oknie Zarządzanie izolowanym programem klikamy Czynność: Ignoruj, Kryteria -> Edytuj

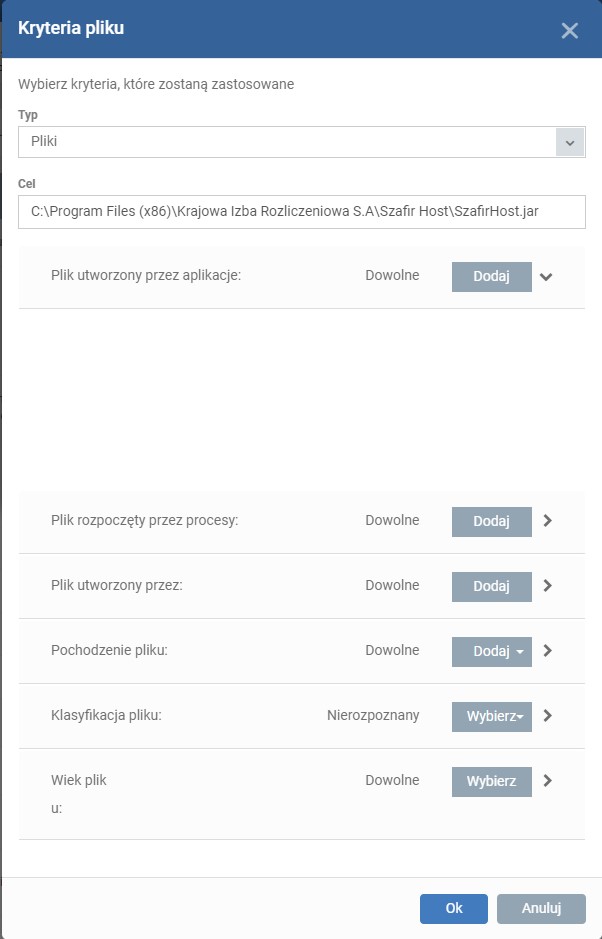

W Kryteriach pliku, w drugiej regule, wybieramy: Typ: Pliki, Cel: C:\Program Files (x86)\Krajowa Izba Rozliczeniowa S.A\Szafir Host\SzafirHost.jar

Tutaj jednak nie określamy przez co plik ma zostać rozpoczęty, a jedynie w oknie Kryteria pliku zaznaczamy Klasyfikacja pliku jako Nierozpoznany i zatwierdzamy zmiany klikając w OK

Po wszystkim zatwierdzamy jeszcze zmiany w oknie Zarządzanie izolowanym programem klikając OK i tak przygotowaną regułę przenosimy z samego dołu list reguł na samą górę i klikamy Zapisz

Zmiany powinny wyglądać jak na poniższych screenshot’ach:

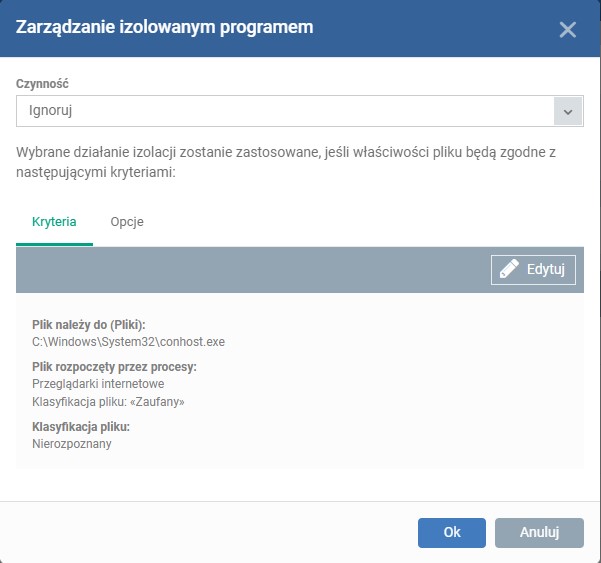

Trzecią regułę dodajemy analogicznie. Klikamy w Dodaj regułę. W oknie Zarządzanie izolowanym programem klikamy Czynność: Ignoruj, Kryteria -> Edytuj

W Kryteriach pliku, w trzeciej regule, wybieramy: Typ: Pliki, Cel: C:\Windows\System32\conhost.exe, Plik rozpoczęty przez procesy: Dodaj

W oknie Dodaj proces wpisujemy Typ: Grupy plików, Reputacja: Zaufany, Grupa: Przeglądarki internetowe i klikamy OK

Następnie w oknie Kryteria pliku zaznaczamy jeszcze Klasyfikacja pliku jako Nierozpoznany i zatwierdzamy zmiany klikając w OK

Po wszystkim zatwierdzamy jeszcze zmiany w oknie Zarządzanie izolowanym programem klikając OK i tak przygotowaną regułę przenosimy z samego dołu list reguł na samą górę i klikamy Zapisz

Zmiany powinny wyglądać jak na poniższych screenshot’ach:

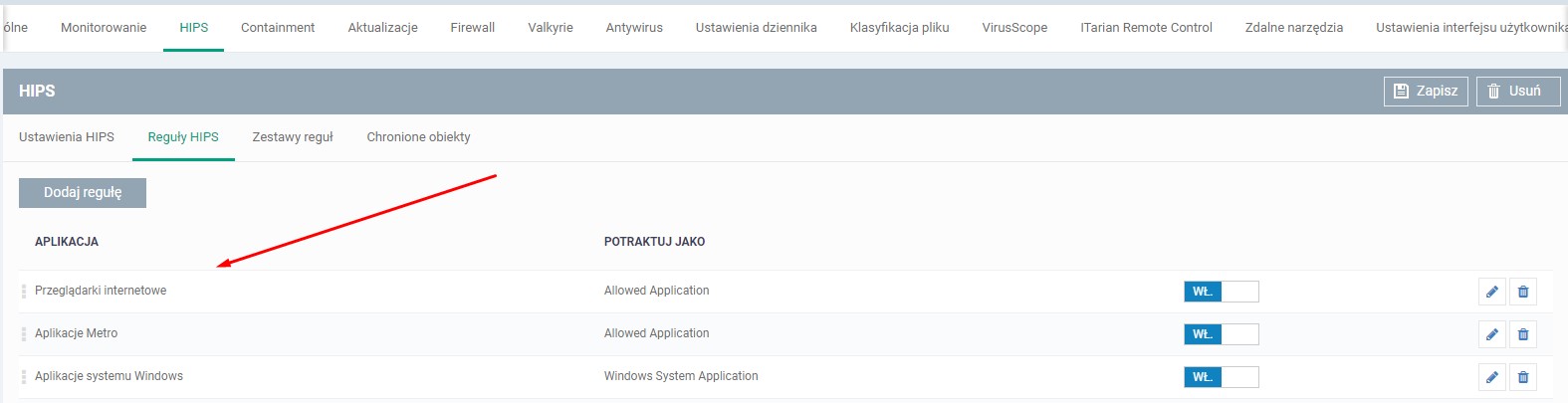

Oprócz tego w module HIPS (w profilu bezpieczeństwa powiązanym z daną stacją) należy dodać regułę klikając w Dodaj regułę i zaznaczyć “Użyj grupy” wybierając “Przeglądarki internetowe”. Zaznaczamy jeszcze Użyj niestandardowego zestawu reguł -> Skopiuj z ->Zestawy reguł -> Allowed Application i zatwierdzamy zmiany klikając w OK. Należy przenieść utworzoną regułę z dołu listy reguł na samą górę i kliknąć Zapisz. Reguła powinna wyglądać jak na poniższym screenshot’cie:

Ścieżki do skopiowania, które należy dodać do wyjątków posługując się nagranym poradnikiem:

Containment

- C:\Program Files (x86)\Common Files\Oracle\Java\javapath_target_*\java.exe

- C:\Program Files (x86)\Krajowa Izba Rozliczeniowa S.A\Szafir Host\SzafirHost.jar

- C:\Windows\System32\conhost.exe

Czasem dla przeglądarki Firefox, należy jeszcze wyłączyć w Contaiment -> Reguły -> Pseudomenadżery pobierania plików

UWAGA: Są to standardowe lokalizacje/ścieżki, które również mogą się różnić w zależności od preferencji użytkownika czy wersji systemu Windows.

# wyjątek, wykluczenia, Szafir SDK, Host, Java, problem z podpisem elektronicznym

Uwaga: Nie odpowiadamy za wykluczenia, wyjątki. Poradniki są jedynie przykładam ich dodania. Proszę nie uznawać tego za jedyne słuszne rozwiązanie problemu. Wyjątki to luka bezpieczeństwa, z którą należy się obchodzić ostrożnie. Nie odpowiadamy za niepożądane skutki niepoprawnego dodania wyjątku lub drogą poprawnego dodania wyjątku, ale zagrożenia ze strony aplikacji firm trzecich, którym pozwoliliśmy działać przez dodanie wykluczenia.

#ZUS, PUE, praca.gov.pl