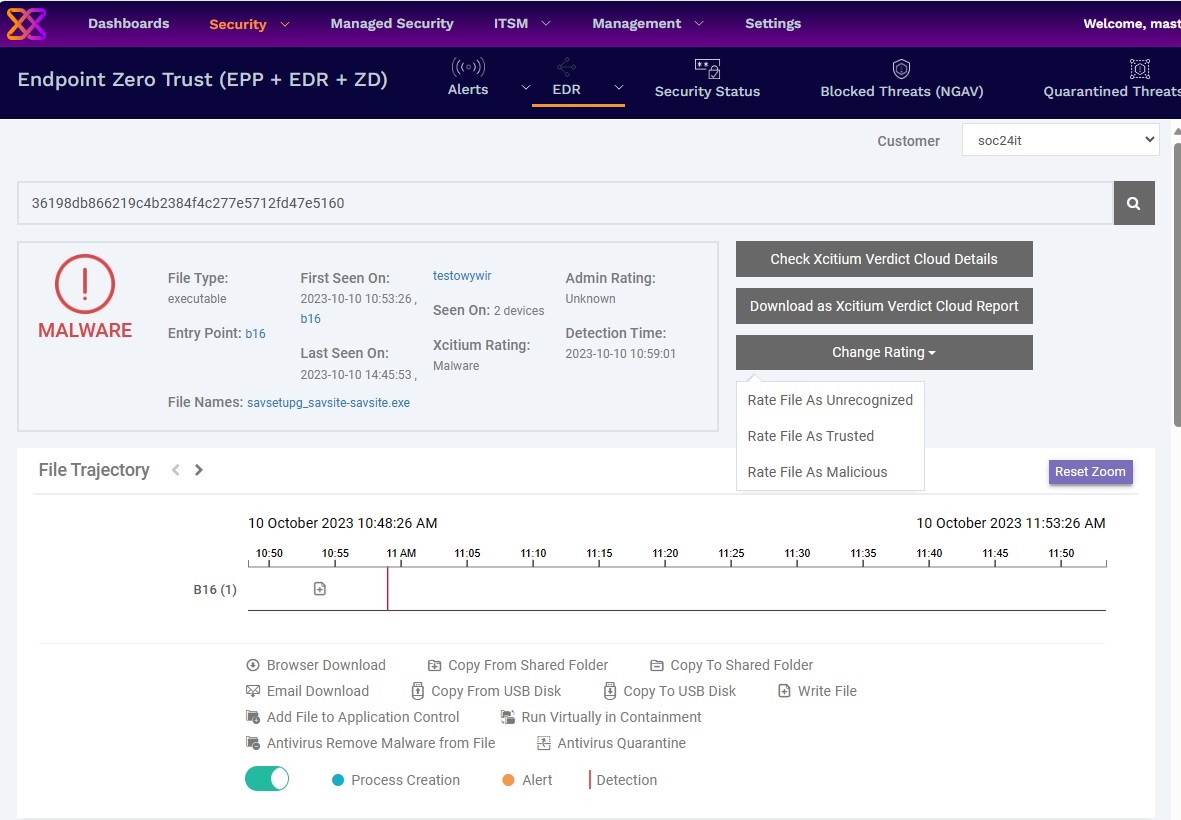

Zakładka udostępnia wyszukiwarkę informacji o plikach lub procesach identyfikowanych przez funkcję skrótu SHA-1 (hash).

Wyszukiwarkę uruchamiamy, umieszczając wartość hash w polu z domyślną instrukcją [Typa s hash value (SHA1) ] i używając przycisku z lupą.

Ramka z oceną, podaje następujące parametry:

– File Type – typ pliku.

– Entry Point – urządzenie, którego dotyczy bieżące zdarzenie.

– First Seen On – czas i urządzenie pierwszej obserwacji zdarzenia.

– Last Seen On – czas i urządzenie ostatniej obserwacji zdarzenia.

– Seen On – łączna liczba urządzeń, na których zaobserwowano zdarzenie.

– Xcitium Rating – ocena pliku wg. Xcitium.

– Admin Rating – ocena pliku wg. administratora (do ustalenia przyciskiem [Change Rating].

– Detection Time – dokładna data i godzina wykrycia.

– File Names – nazwa pliku.

Przyciski po prawej stronie, stanowią narzędzia dla administratora:

[Check Xcitium Verdict Cloud Details] – szczegóły oceny zdarzenia dostępne w usłudze chmurowej Xcitium Verdict Cloud.

[Download as Xcitium Verdict Cloud Report] – pobranie raportu z Xcitium Verdict Cloud w formie pliku *.PDF. Przykładowy raport: Download_XVCR

[Change Rating] – zmiana oceny pliku przez administratora (parametr Admin Rating):

– Rate File As Unrecognized – oceń plik jako nierozpoznany.

– Rate File As Trusted – oceń plik jako zaufany.

– Rate File As Malicious – oceń plik jako złośliwy.

File Trajectory

Sekcja trajektorii pliku jest osią czasu aktywności analizowanego pliku i powiązanych z nim procesów.

Na osi czasu, odnotowane są domyślnie:

– Browser Download – pobieranie z przeglądarki.

– Copy From Shared Folder – kopiowanie z folderu udostępnionego.

– Copy To Shared Folder – kopiowanie do folderu udostępnionego.

– Email Download – pobieranie z poczty e-mail.

– Copy From USB Disk – kopiowanie z dysku USB.

– Copy To USB Disk – kopiowanie na dysk USB.

– Write File – zapisywanie pliku.

– Add File to Application Control – dodawanie pliku do kontroli aplikacji

– Run Virtually in Containment – uruchamianie w trybie zwirtualizowanym (Containment).

– Antivirus Remove Malware from File – usuwanie złośliwego oprogramowania z pliku przez antywirus.

– Antivirus Quarantine – kwarantanna antywirusowa.

i opcjonalnie:

• – Process Creation – utworzenie procesu.

• – Alert – ostrzerzenie.

| – Detection – moment wykrycia zdarzenia.

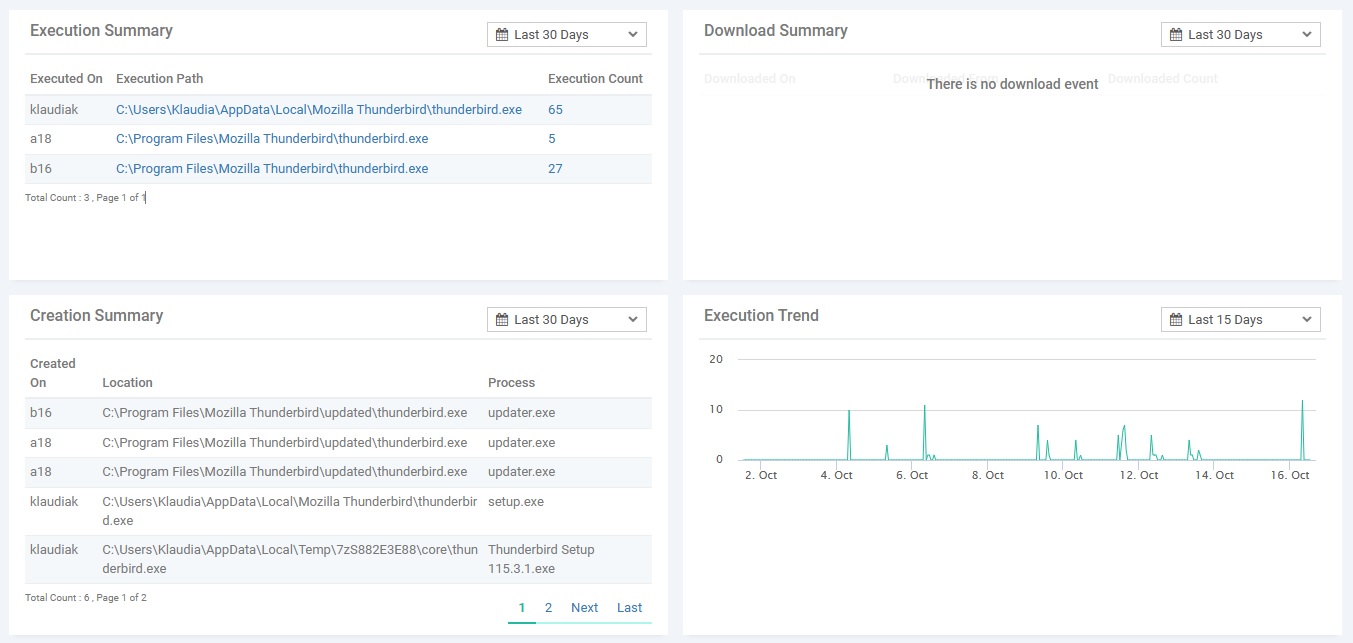

Execution Summary

Podsumowanie uruchomienia pliku wykonywalnego przedstawia 3 dane w tabeli:

– Executed On – urządzenie, na którym uruchomiono plik wykonywalny.

– Execution Path – ścieżka do pliku wykonywalnego.

– Execution Count – łączna liczba uruchomień pliku wykonywalnego w wybranym przedziale czasowym.

Download Summary

Podsumowanie pobrań plików stanowi wykaz:

– Downloaded On – urządzenie, na którym plik został pobrany po raz pierwszy.

– Downloaded From – lokalizacja, z której plik został pobrany.

– Downloaded Count – liczba pobrań pliku.

Creation Summary

Podsumowanie utworzeń pliku to tabela pojawienia się pliku/plików na urządzeniu:

– Created On – urządzenie, na którym pojawił się plik wykonywalny:

– Location – ścieżka do pliku wykonywalnego.

– Process – nazwa procesu wywołanego przez plik wykonywalna.

Execution Trend

Trend jest wykresem przedstawiającym liczbę uruchomień pliku wykonywalnego w odniesieniu do osi czasu (wybranego przedziału czasowego).

List of Quarantined Devices

Lista urządzeń, na których sprawdzany plik został poddany kwarantannie.

List of Autorun Disabled Devices

Lista urządzeń wyłączonych z autostartu.

Alert Counts

Liczba wystąpień ostrzeżeń dotyczących badanego pliku/hasha.